知攻善防应急响应靶机Linux2

背景:

看监控的时候发现webshell告警,领导让你上机检查你可以救救安服仔吗!!

账号:root,密码:Inch@957821.

靶场要求:

(1)提交攻击者IP

(2)提交攻击者修改的管理员密码(明文)

(3)提交第一次Webshell的连接URL

(4)提交Webshell连接密码

(5)提交数据包的flag1

(6)提交攻击者使用的后续上传的木马文件名称

(7)提交攻击者隐藏的flag2

(8)提交攻击者隐藏的flag3

过程:

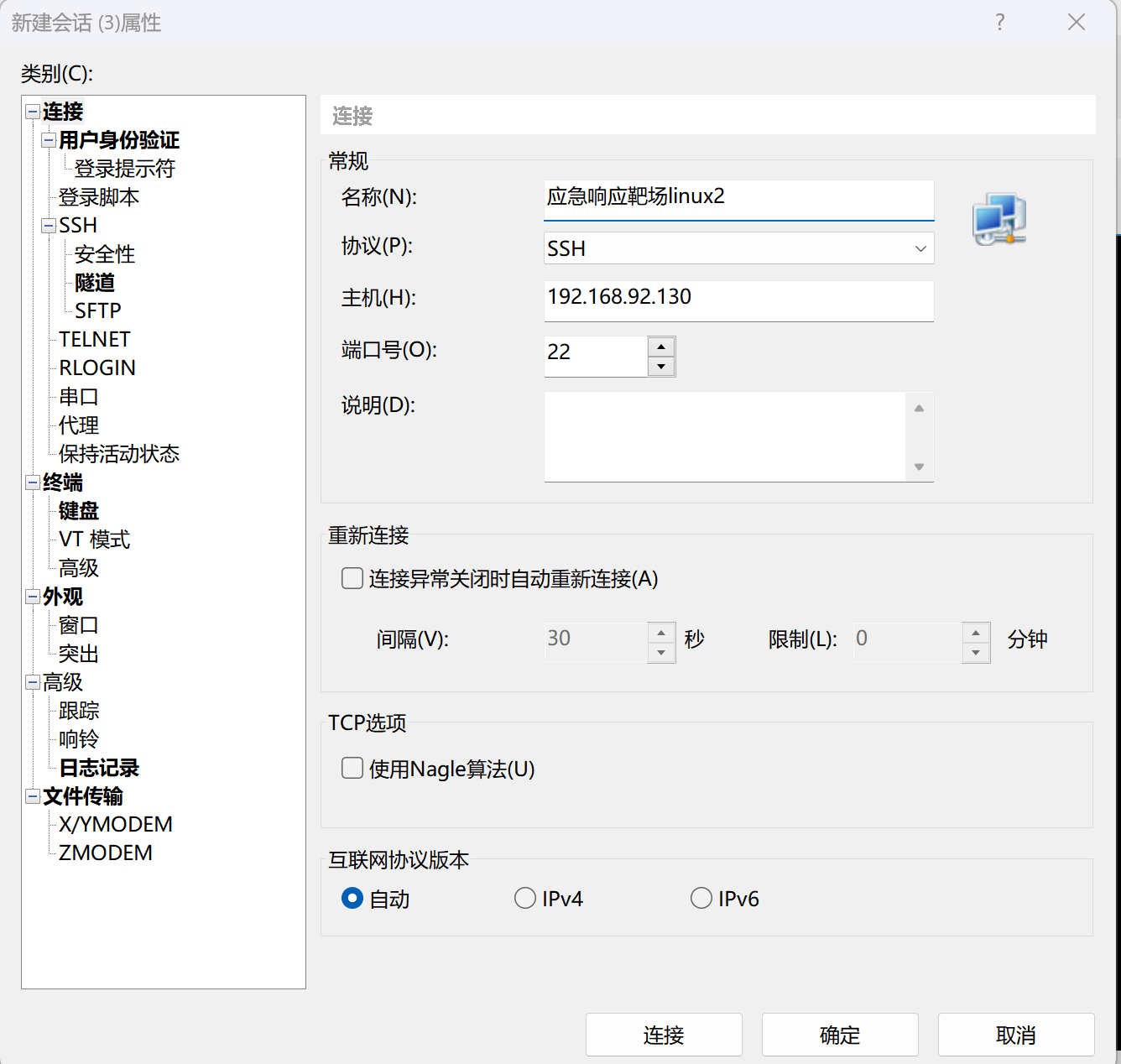

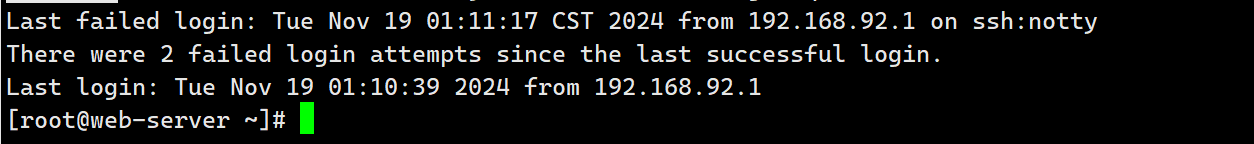

- 为了方便,先用xshell连接靶机

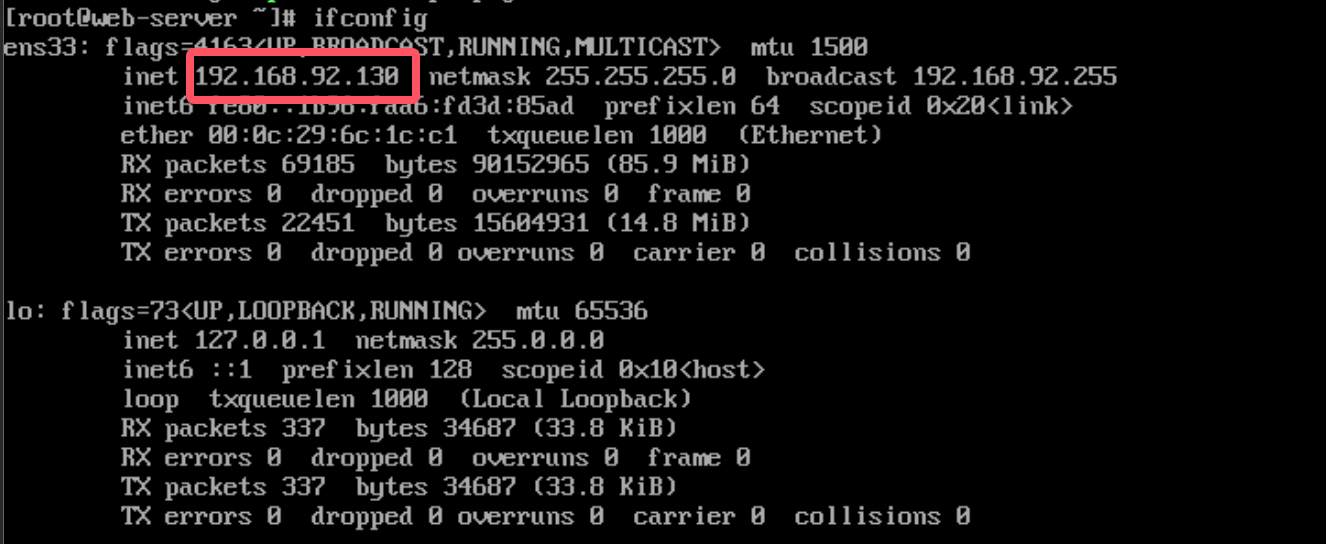

登录靶机之后查看ip地址:ipconfig

ip:192.168.92.130

xshell连接:

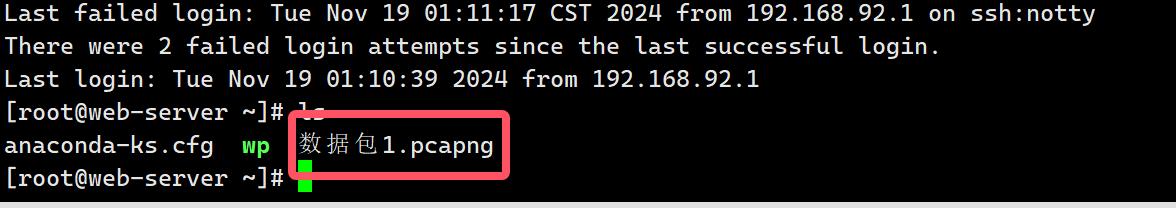

刚开机,ls查看一下吧

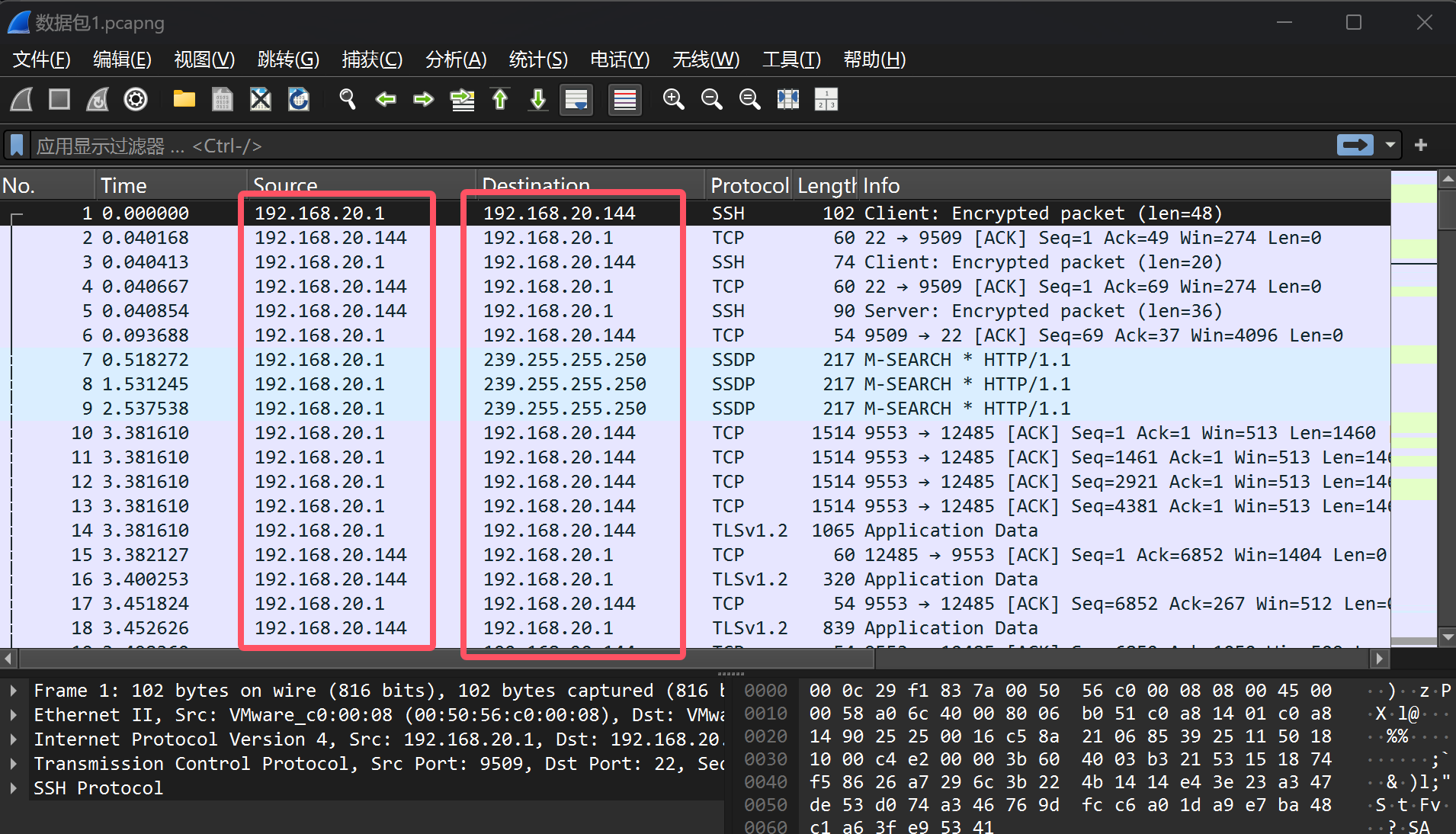

- 发现有个数据包,用xftp连接拷出来,并且用wireshark打开,并且稍稍分析一下数据。

我一眼就看出来,192.168.20.1和192.168.20.144进行数据传输,攻击者不是20.1就是20.144,背景中发现webshell告警,说明服务器开启了web服务,用的协议不是http就是https,我们过滤http协议的数据包来分析一下:

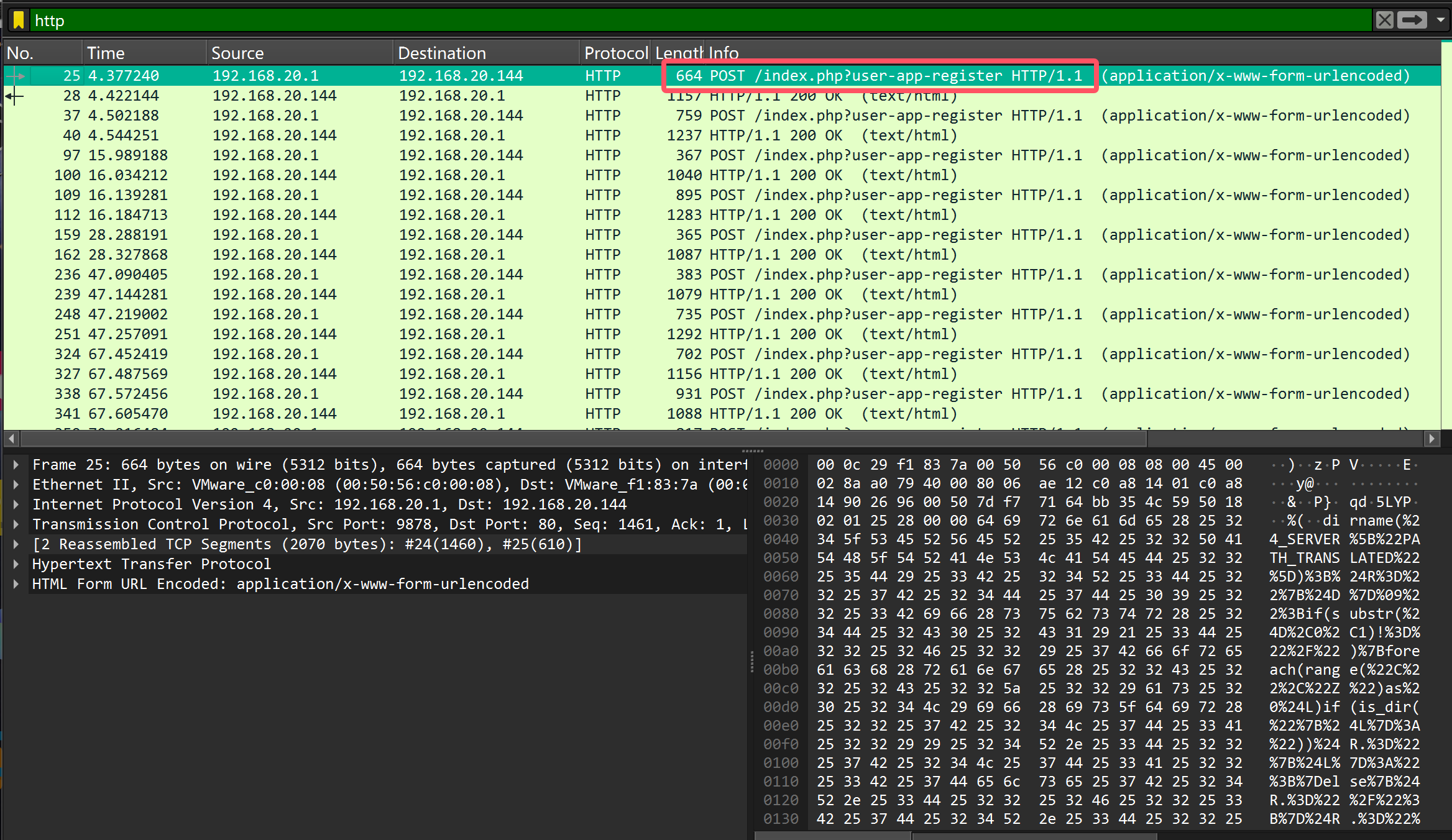

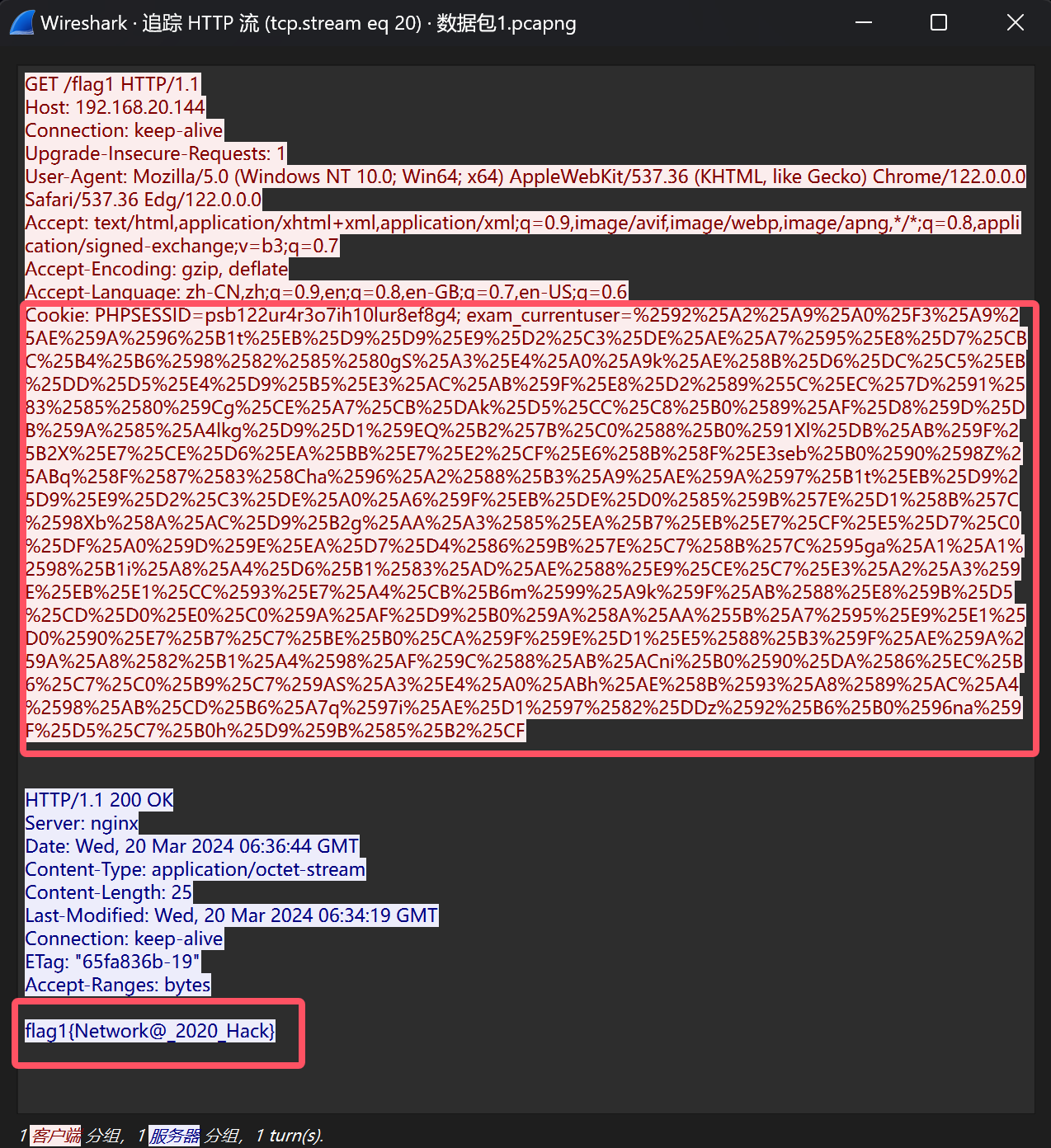

发现192.168.20.1向192.168.20.144发送了post请求并且携带参数,右键->追踪流->HTTP Stream,发现很奇怪的一串编码(url编码特征:使用%后跟着十六进制数字的方式替代不安全的ASCLL字符),url解码分析代码,user-app-register根据名字推测可能是注册(bushi,其实是是webshell,对应第一次Webshell的连接URL(3)index.php?user-app-register,同时推出攻击者ip:(1)192.168.20.1

注:根据 Network2020=@ini_set(“display_errors”, “0”); 就可以知道这段代码基本是所有WebShell客户端链接PHP类WebShell都有的一种代码,但是有的客户端会将这段编码或者加密,而蚁剑是明文,所以较好发现。所以连接密码是(4)Network2020

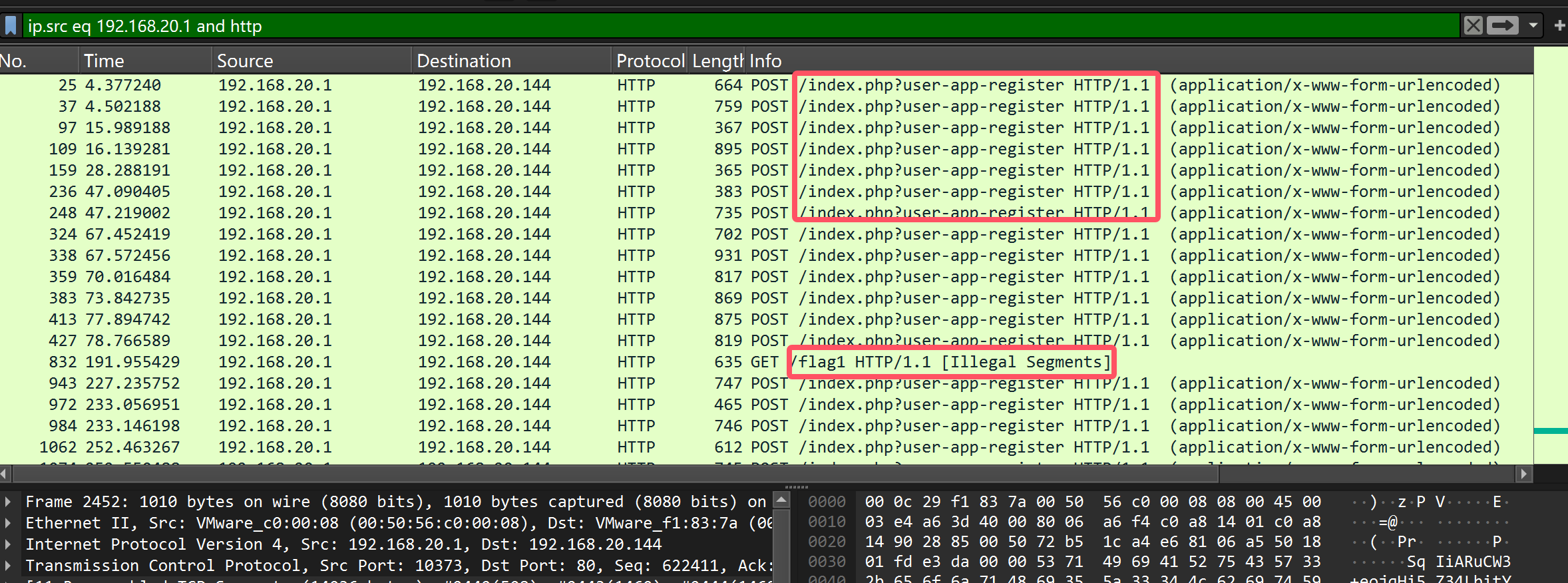

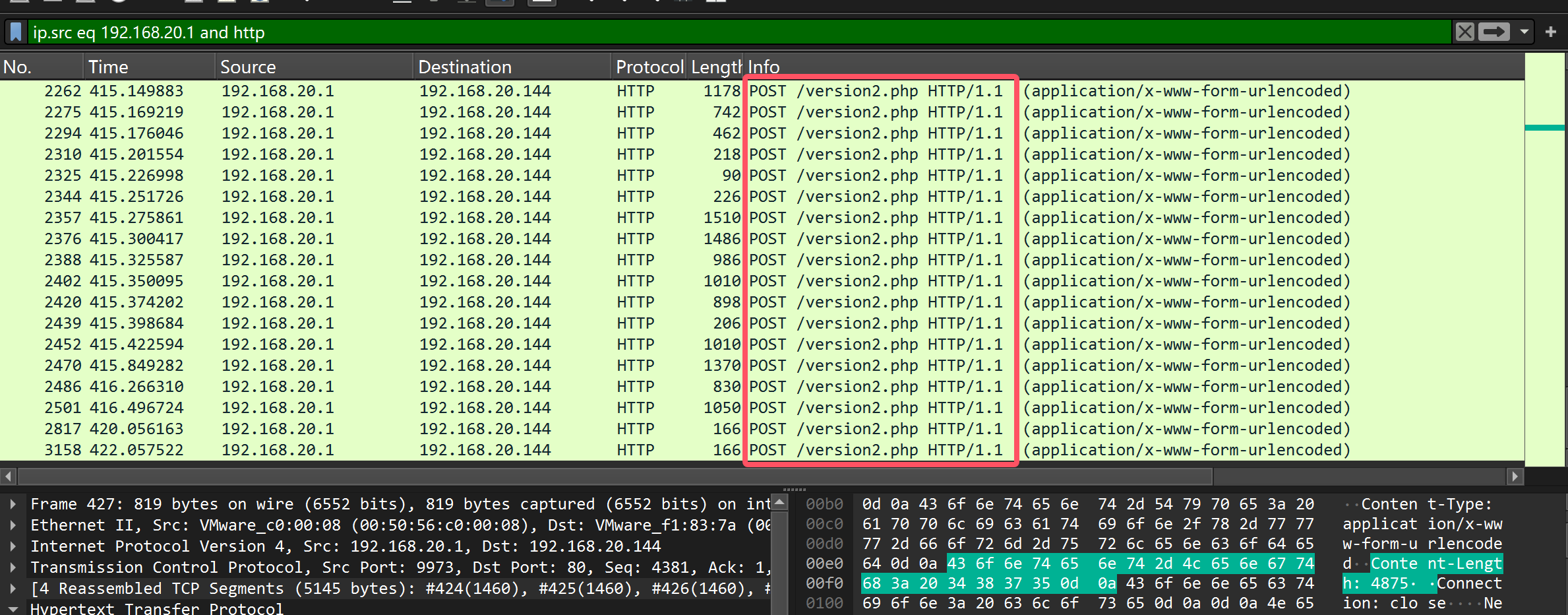

知道攻击者ip,这样我们可以继续细分过滤源ip和协议:ip.src eq 192.168.20.1 and http

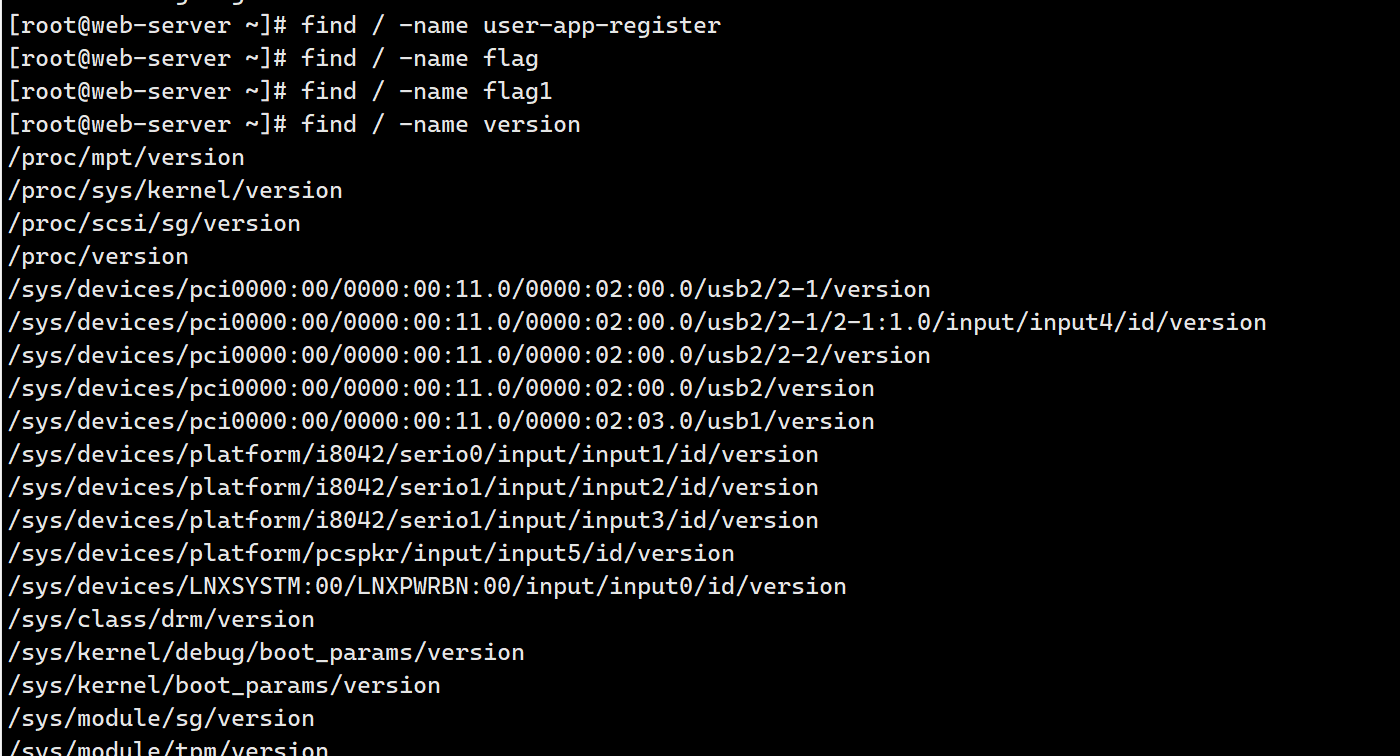

发现攻击者先是提交user-app-register,之后get请求了flag1,最后post请求version2,推测后续上传的木马文件名称就是(6)version2

flag1???查看一下吧 右键->追踪流->HTTP Stream

找到(5)flag1{Network@_2020_Hack},并且发现一大串编码猜测可能是用户cookie

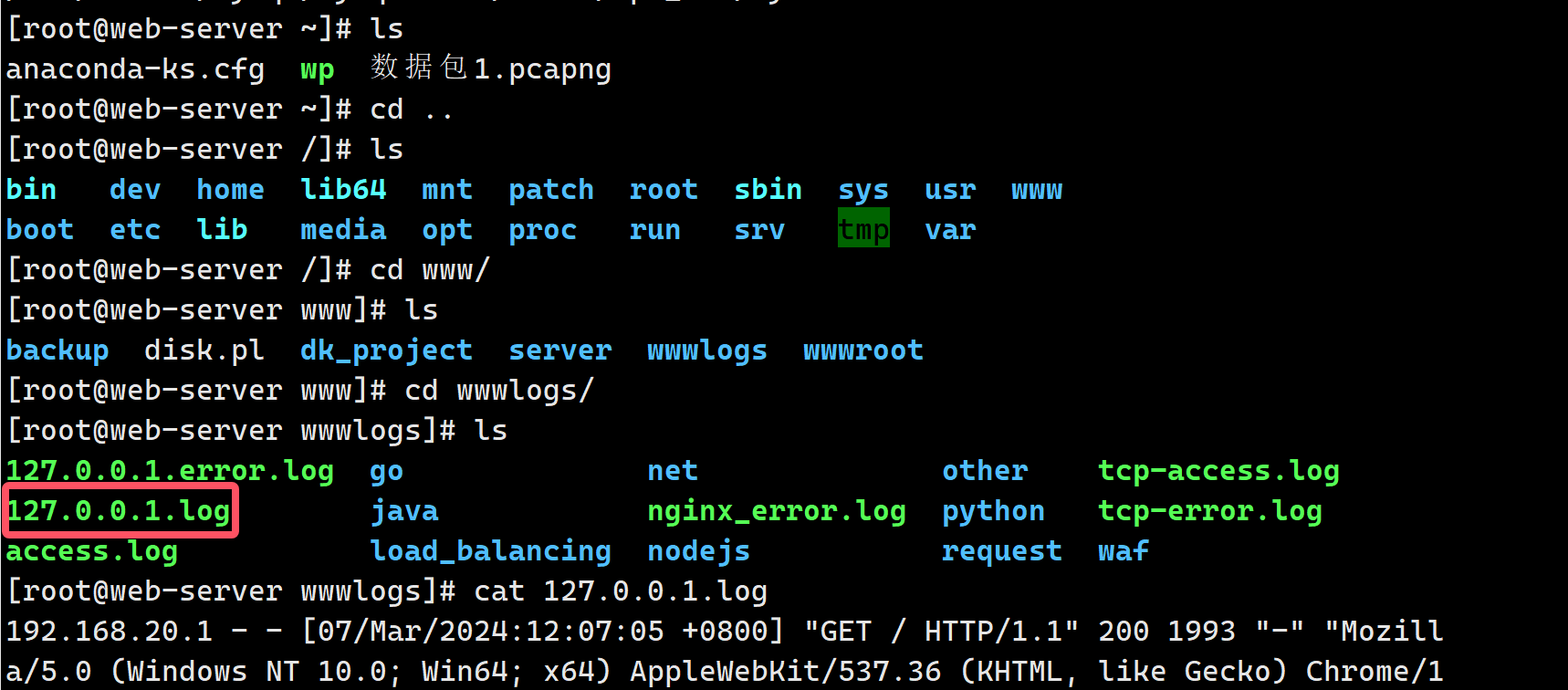

- 去服务器查找文件

竟然没有发现???!!!

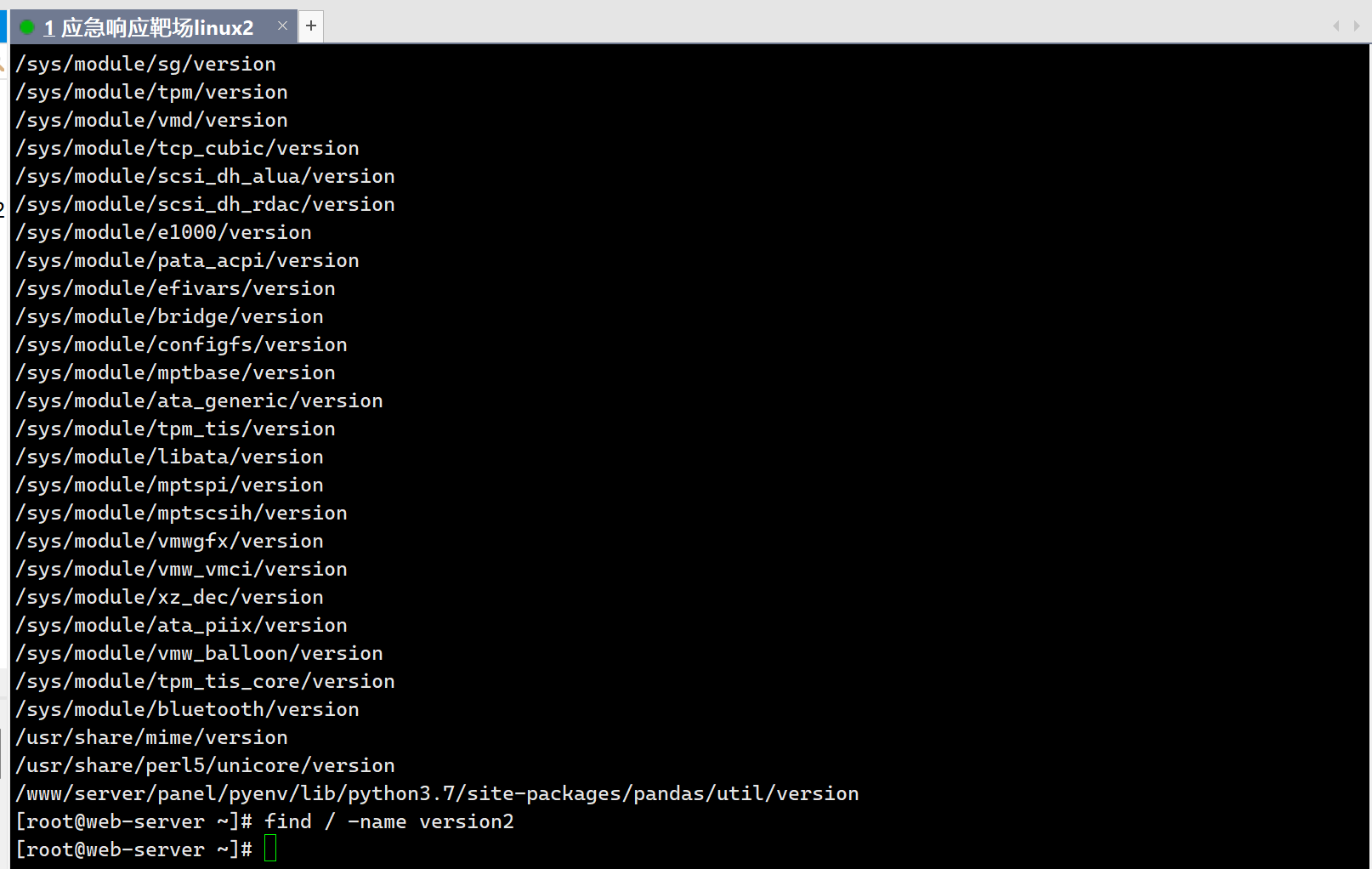

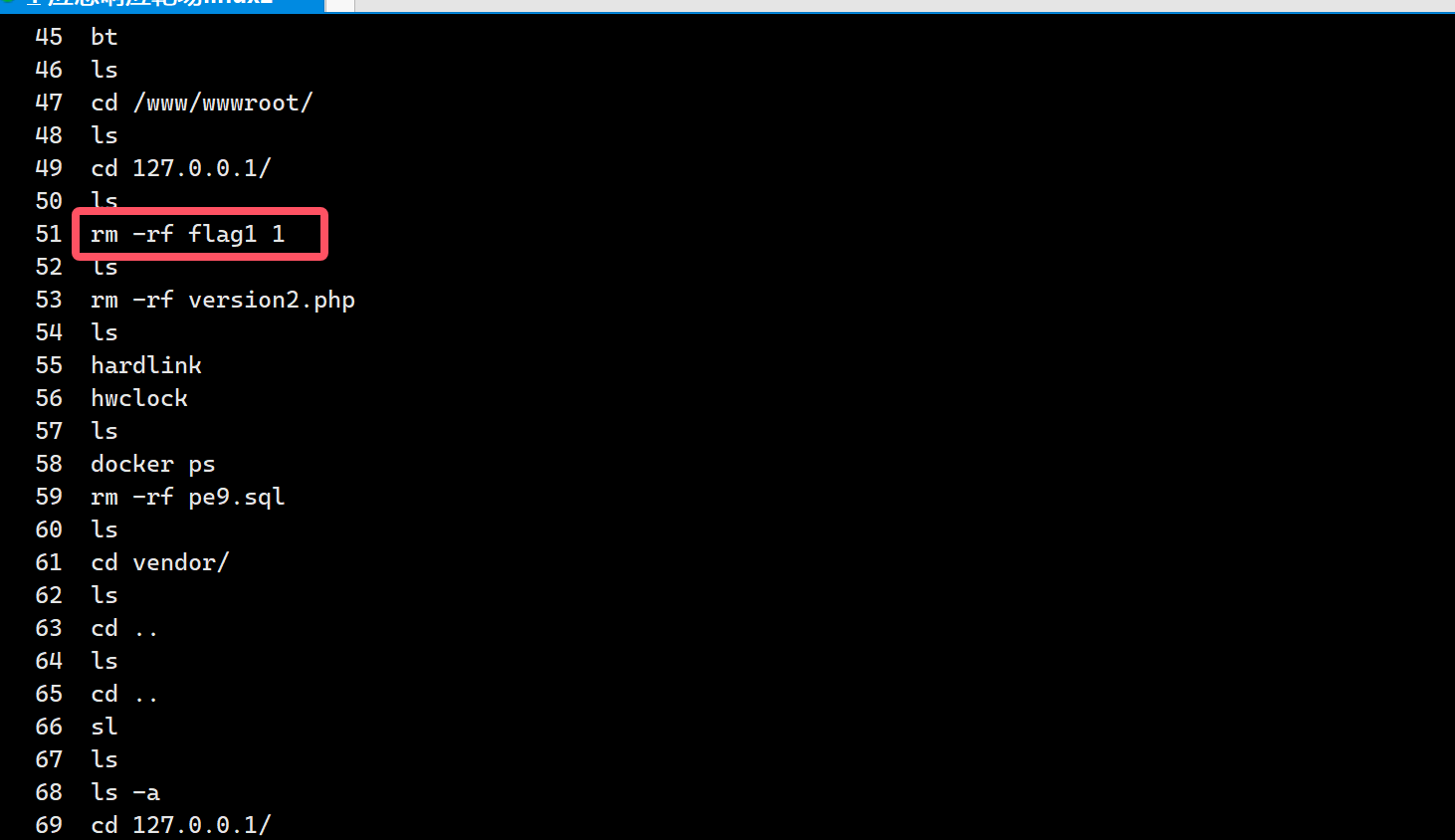

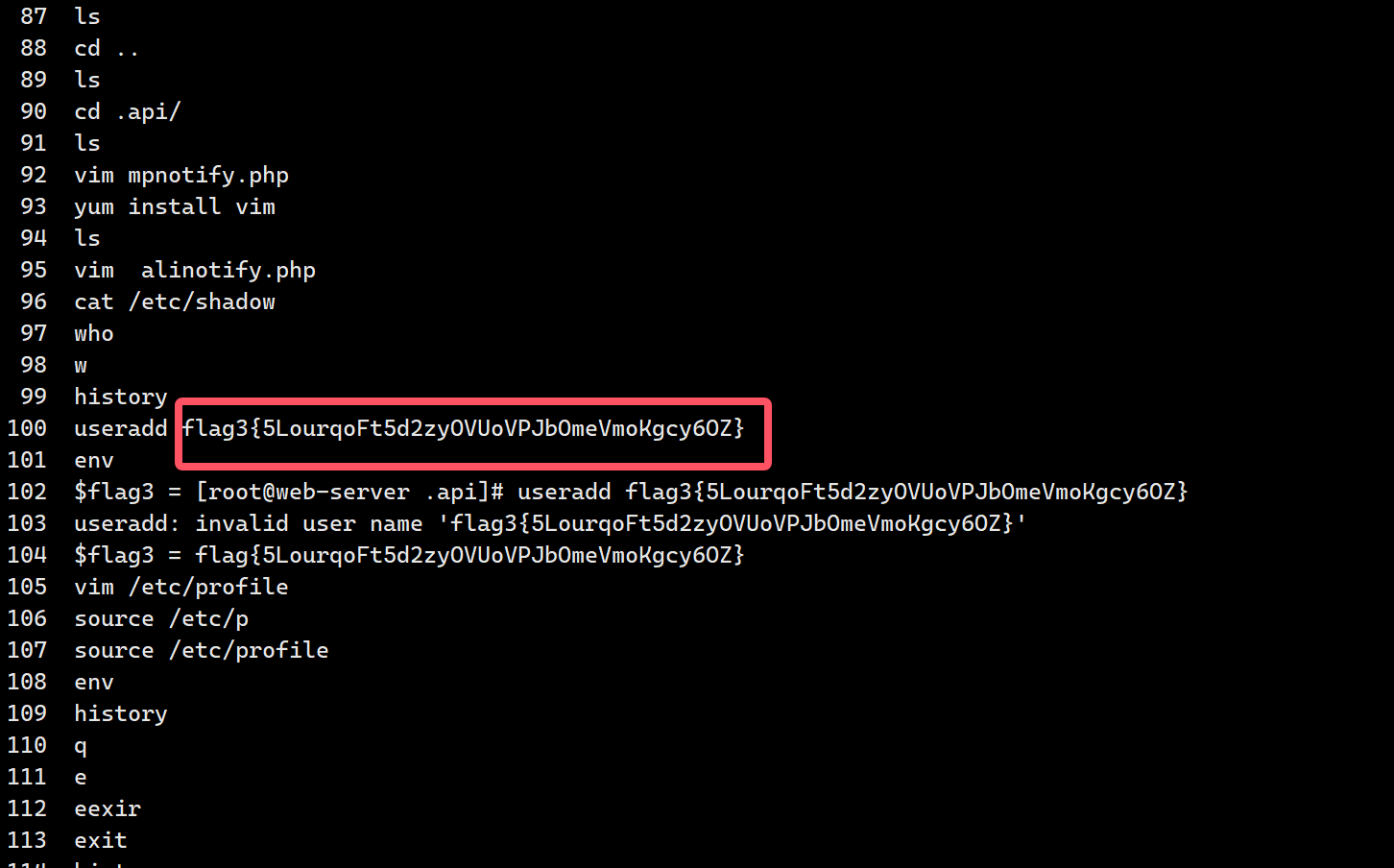

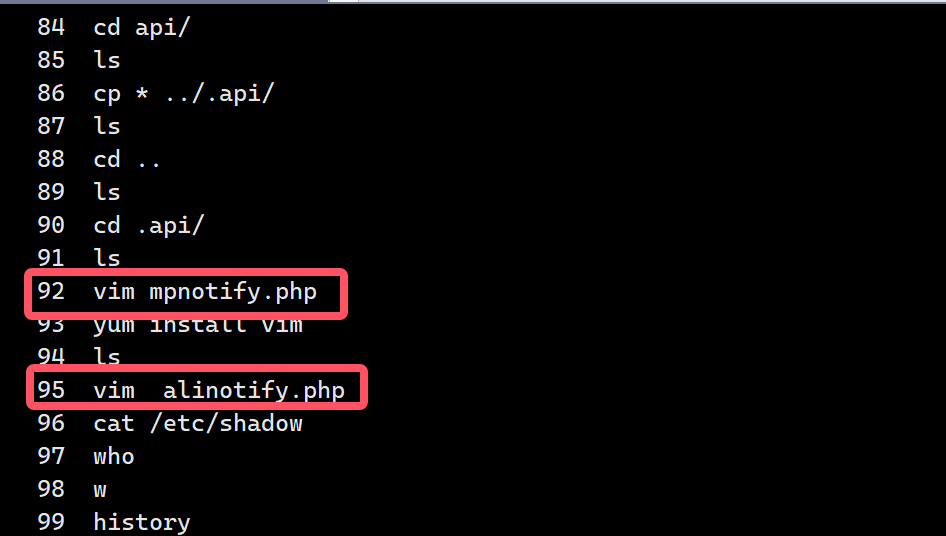

然后 history 历史命令

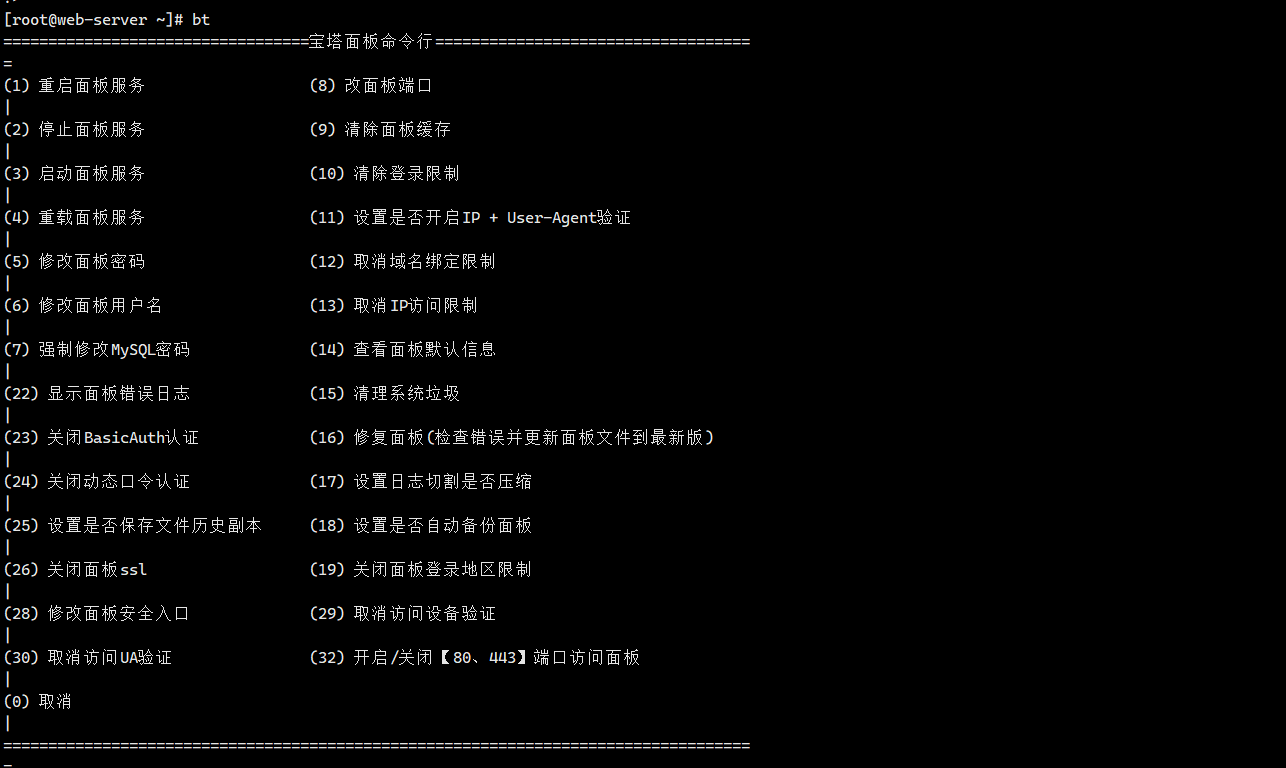

首先关闭了防火墙,推测数据库是mysql,并且使用了宝塔,大致目录/www/wwwroot/127.0.0.1

继续查看,发现删除了flag1和,version2文件

并且还发现了(8)flag3{5LourqoFt5d2zyOVUoVPJbOmeVmoKgcy6OZ}

从历史命令中看到编辑了好多文件,现在挨个查看看编辑了什么

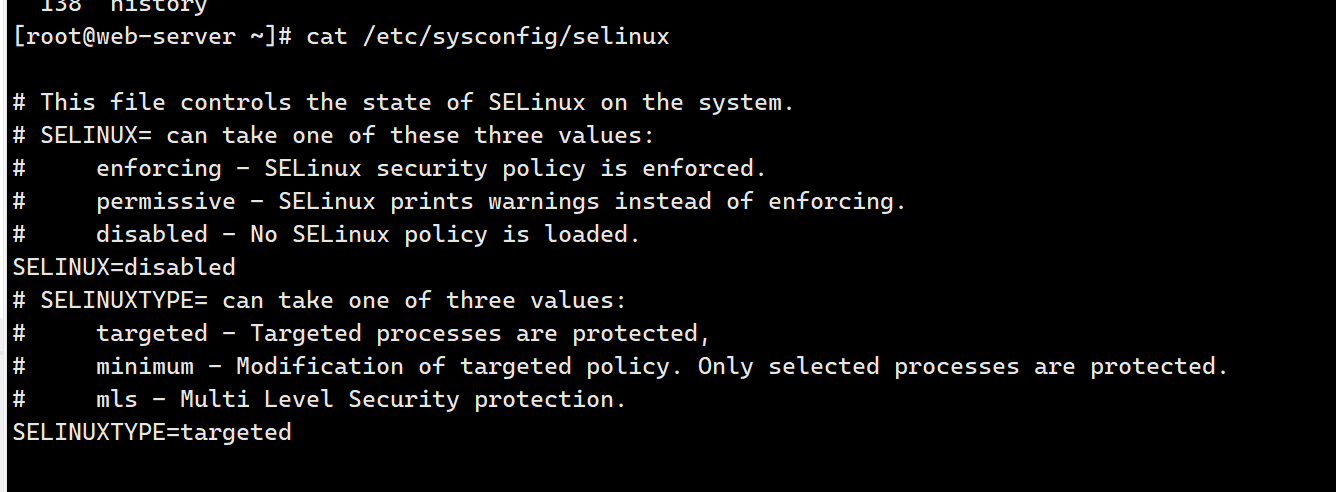

查看:cat /etc/sysconfig/selinux

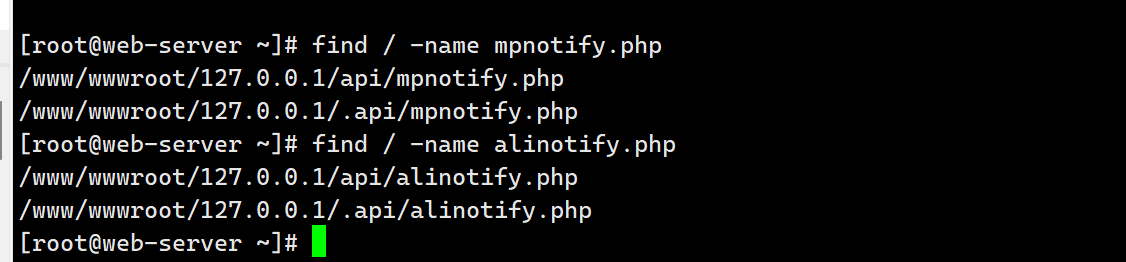

查找文件位置:

find / -name mpnotify.php

find / -name alinotify.php

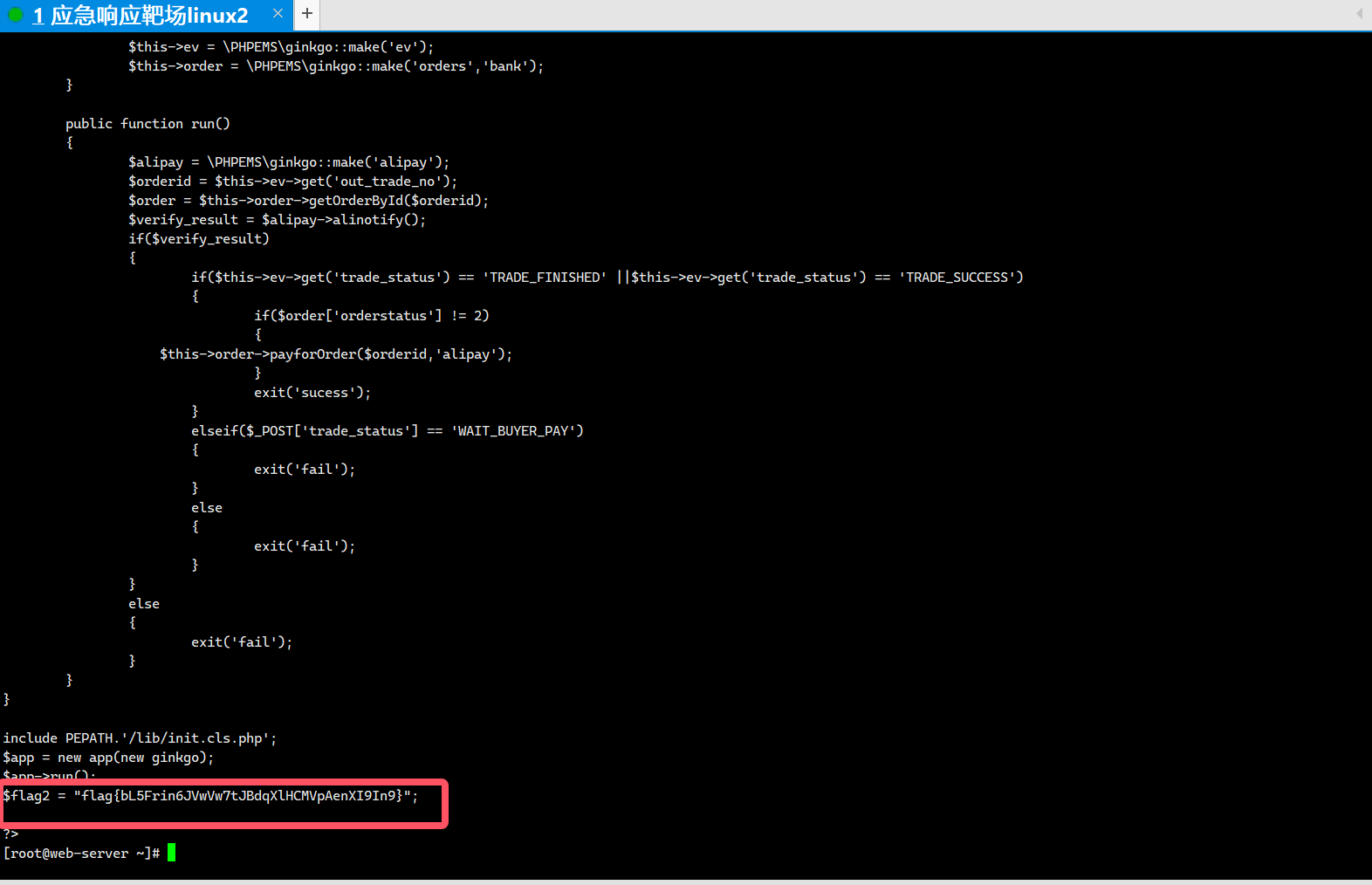

查看:

cat /www/wwwroot/127.0.0.1/api/mpnotify.php

cat /www/wwwroot/127.0.0.1/.api/mpnotify.php

cat /www/wwwroot/127.0.0.1/api/alinotify.php

cat /www/wwwroot/127.0.0.1/.api/alinotify.php

最终功夫不负有心人,发现了(7)flag2 = “flag{bL5Frin6JVwVw7tJBdqXlHCMVpAenXI9In9}”

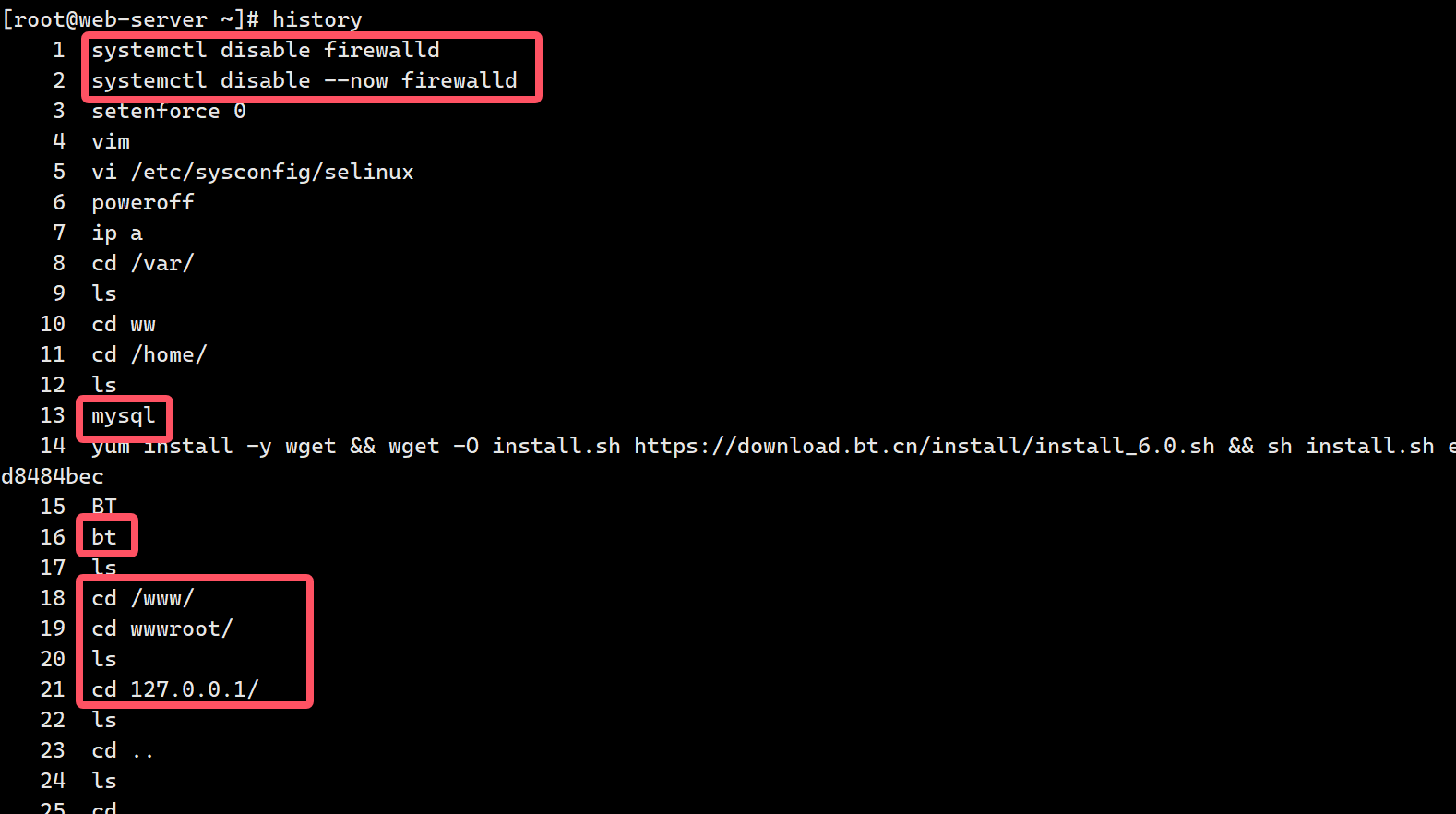

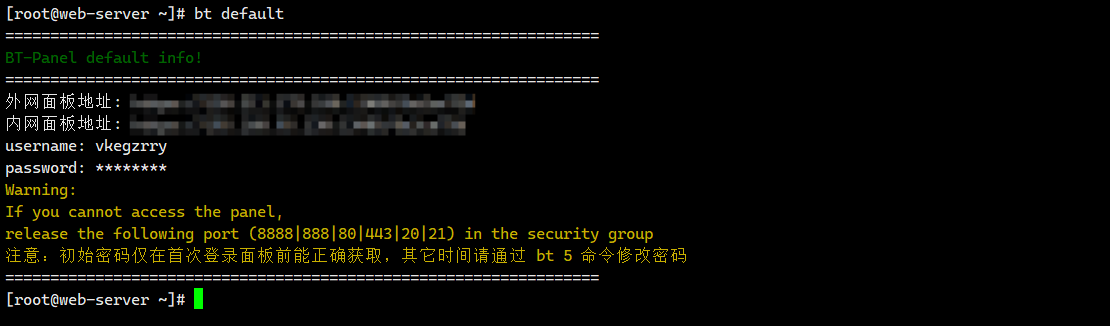

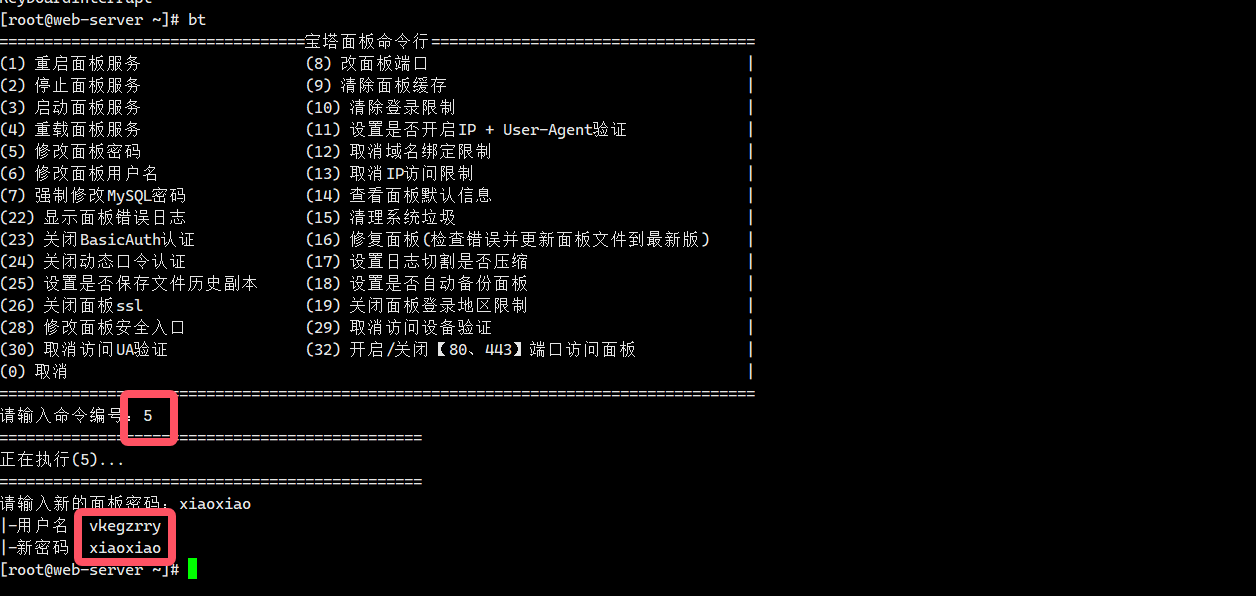

- 最后发现,还有(2)未完成,攻击者修改的管理员密码,上面,我们从history历史命令发现使用过bt且推测使用mysql数据库

|-用户名: vkegzrry

|-新密码: xiaoxiao

登陆进去数据库里面竟然没东西,那么我们看看数据库账号密码,在终端登录看看吧

通过一顿操作,127.0.0.1.log中也能找到(1)(3)(6)答案

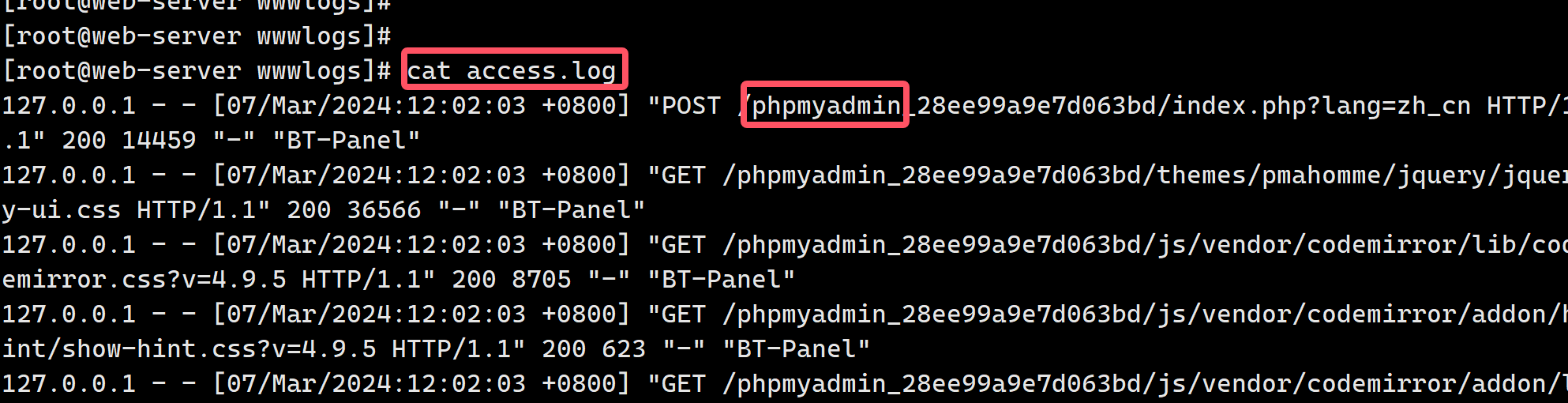

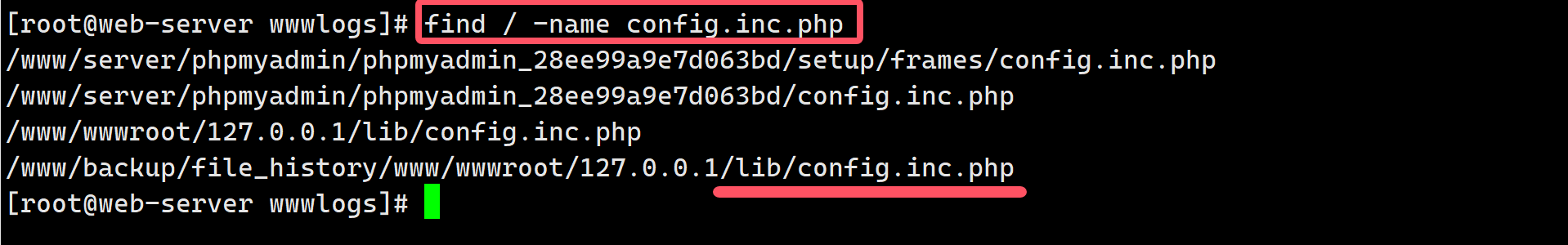

查看access.log发现该网站搭建数据库使用了phpmyadmin,那我们直接去找配置文件config.inc.php就可以

命令:find / -name config.inc.php

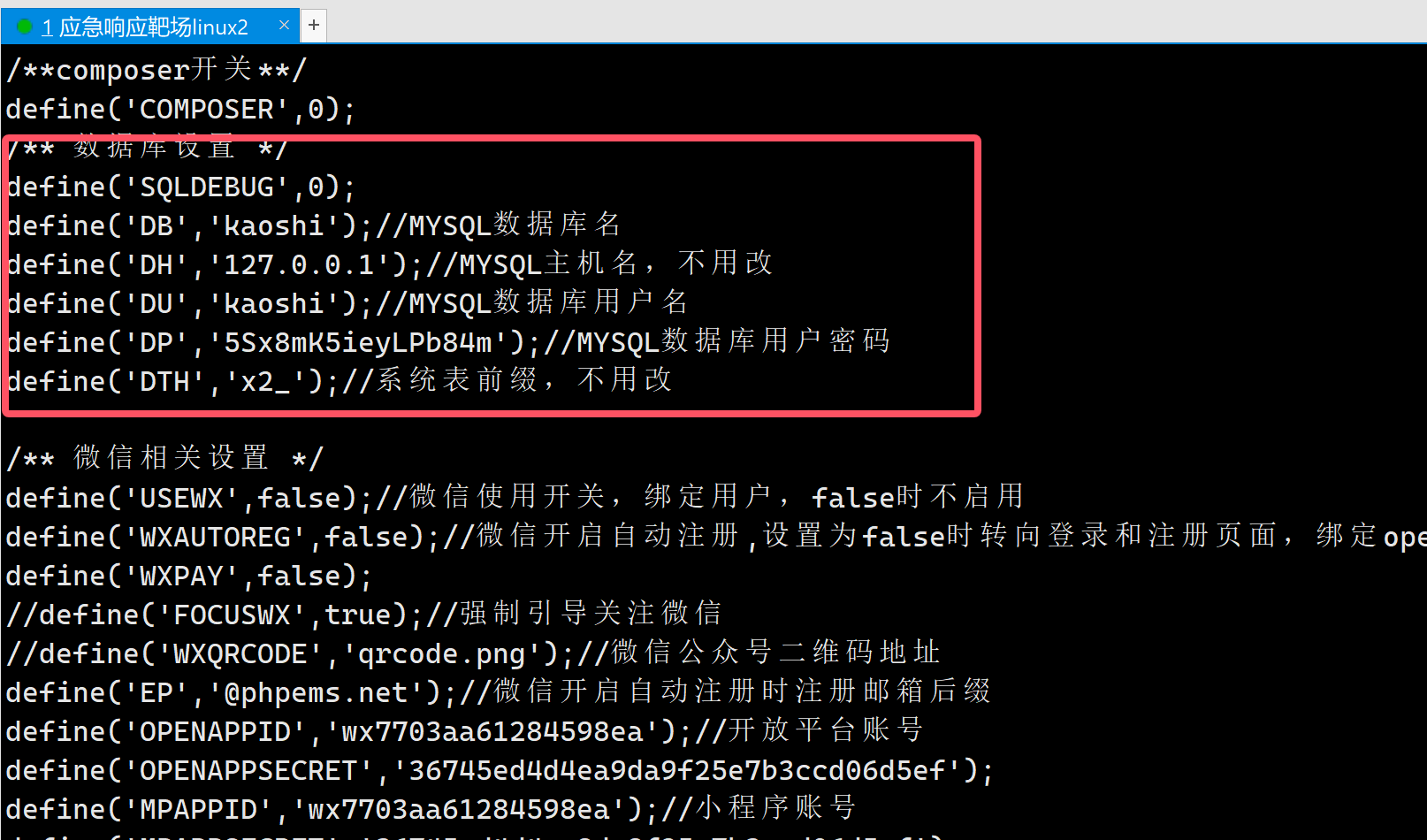

命令:cat /www/wwwroot/127.0.0.1/lib/config.inc.php,找到数据库账号密码

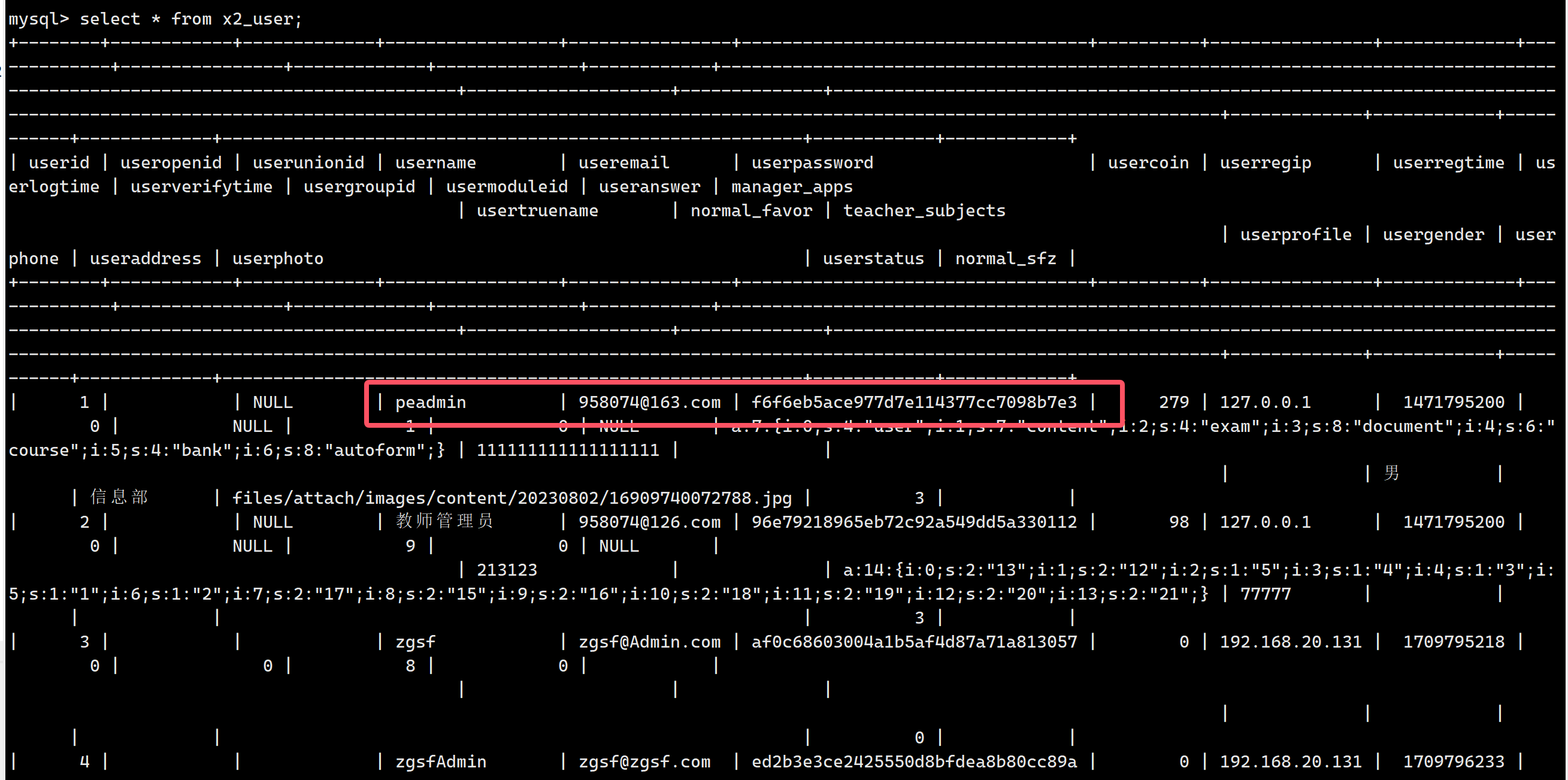

登录数据库,命令mysql -ukaoshi -p5Sx8mK5ieyLPb84m

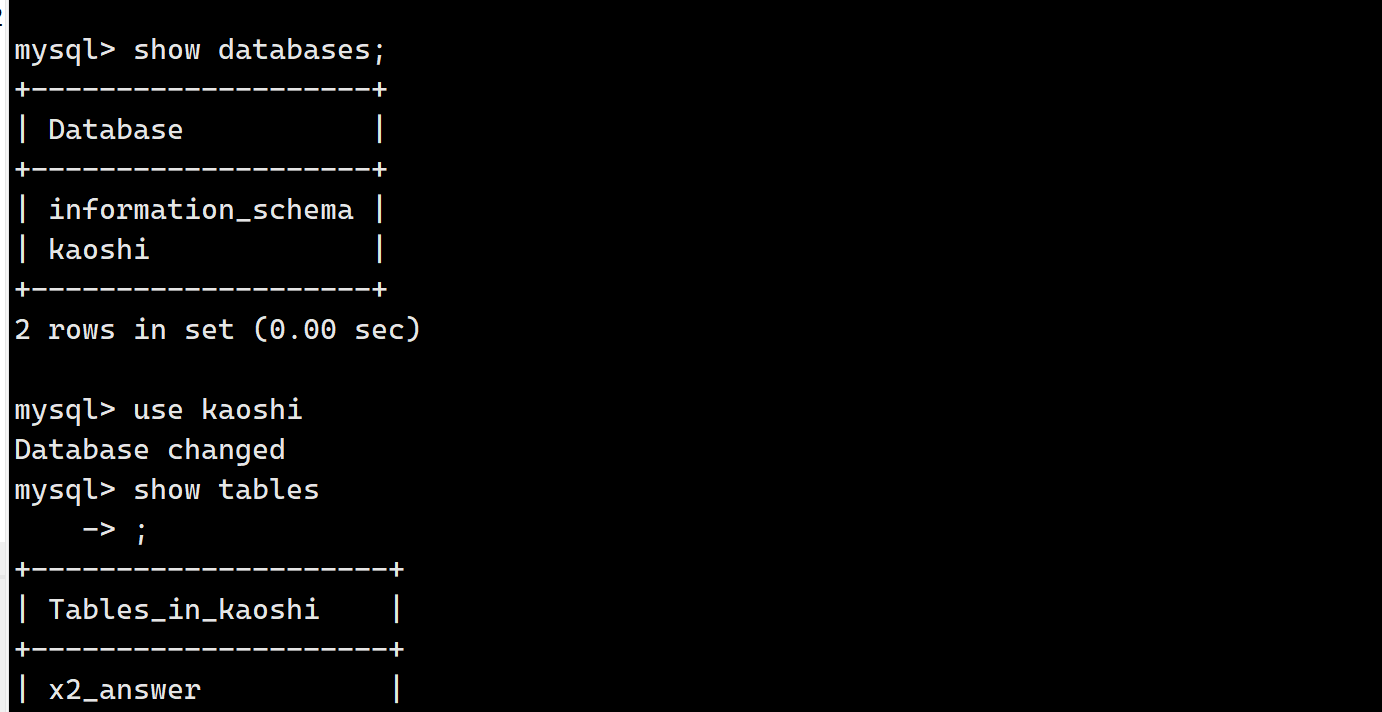

mysql数据库操作命令不多说

show databases;

use kashi;

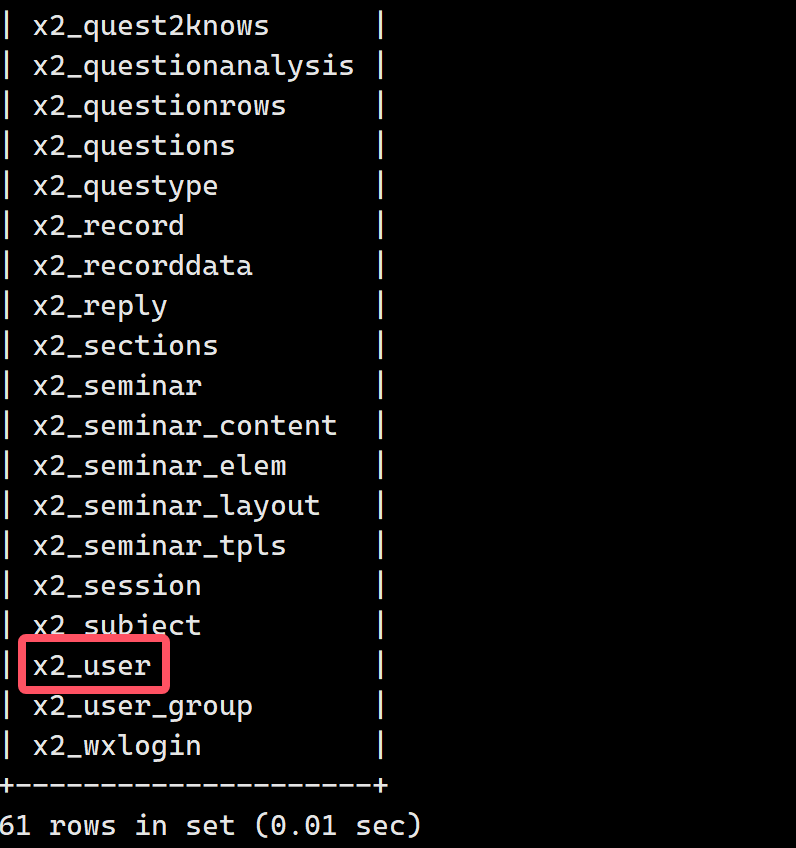

show tables;

select * from x2_user;

| peadmin | 958074@163.com | f6f6eb5ace977d7e114377cc7098b7e3 |得到管理员账号密码

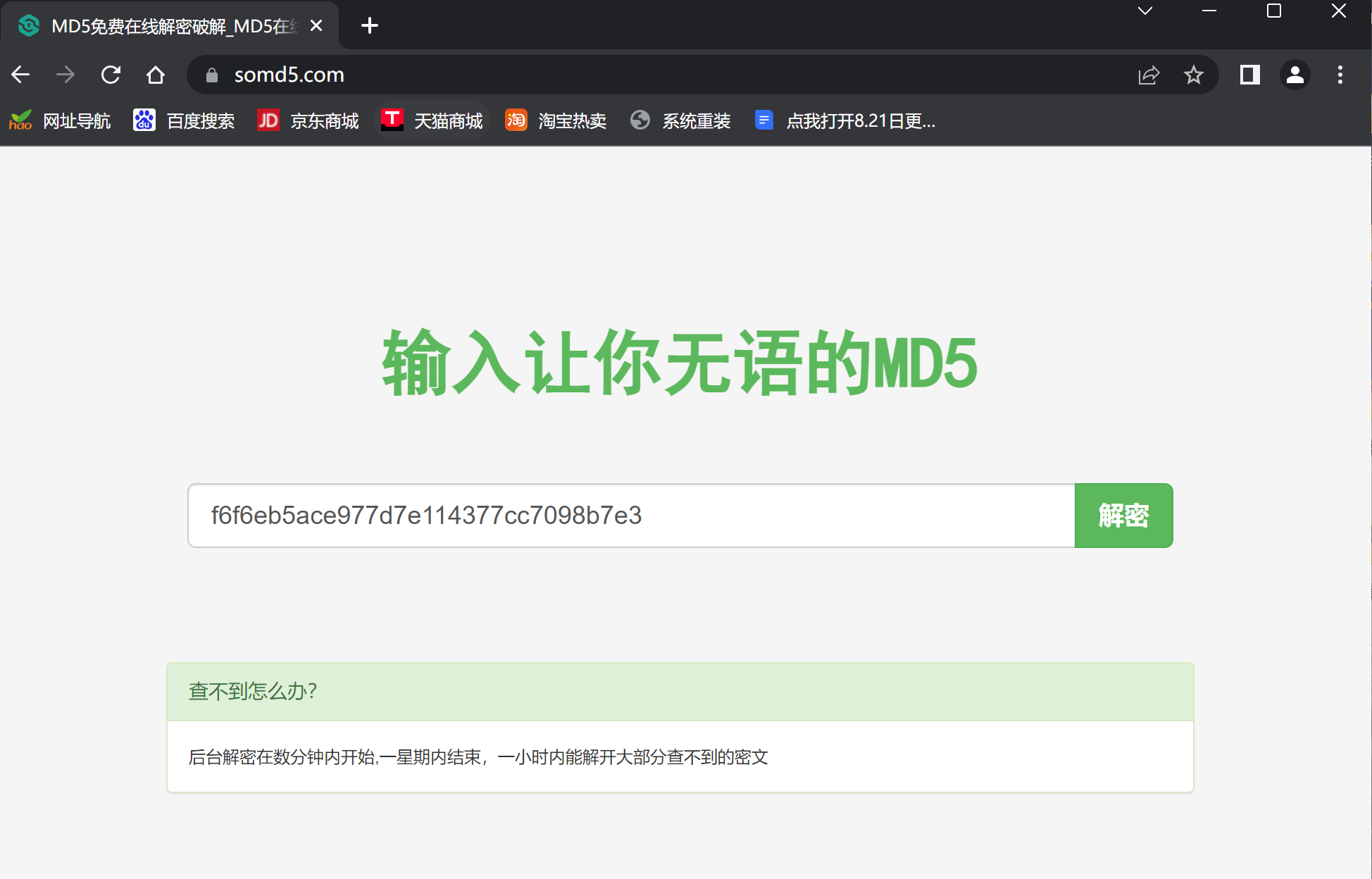

密码加密了,32×4固定长度128位,猜测md5

解码得到:管理员密码(问题2):(2)Network@2020

- Title: 知攻善防应急响应靶机Linux2

- Author: Xiaoxiao

- Created at : 2024-11-20 17:33:58

- Updated at : 2024-12-07 07:30:36

- Link: https://blog.xh8.shop/2024/11/20/知攻善防应急响应靶机Linux2/

- License: This work is licensed under CC BY-NC-SA 4.0.