信息收集-在线站点

一、收集子域名

DNS域名系统-收集子域名

https://hackertarget.com/find-dns-host-records/

https://sitereport.netcraft.com/

威胁情报数据-收集子域名

https://www.threatminer.org/index.php

证书透明度-收集子域名

什么是证书透明度 ?

在某些情况下,人为错误或假冒行为可能会导致误发证书。证书透明度(CT)改变了签发流程,新流程规定:证书必须记录到可公开验证、不可篡改且只能附加内容的日志中,用户的网络浏览器才会将其视为有效。通过要求将证书记录到这些公开的CT日志中,任何感兴趣的相关方都可以查看由授权中心签发的所有证书。借助该体系我们可以检测被证书授权中心误发的 SSL证书,以及发现已失常并恶意签发证书的证书授权中心。这可促使授权中心在签发证书时更加负责,从而有助于形成一个更可靠的系统。

https://sslmate.com/ct_search_api/

https://transparencyreport.google.com/https/certificates/

https://ui.ctsearch.entrust.com/ui/ctsearchui

通过js文件获取url与子域名

安装 git clone https://github.com/Threezh1/JSFinder.git

python3 JSFinder.py -u https://gpt.wmhwiki.cn //普通爬取

python3 JSFinder.py -u https://baidu.com -d //深度爬取

“python3 JSFinder.py -u https://baidu.com -d -ou baidu_url.txt -os

baidu_subdomain.txt //url保存到baidu_url.txt,子域名保存到baidu_subdomain.txt

python3 JSFinder.py -f text.txt //指定url,text.txt内容为url列表,每行一个

python3 JSFinder.py -f text.txt -j //指定js,text.txt内容为js的url,每行一个

子域名暴力破解-oneforall

OneForAIl–一款强大的子域名收集工具

https://github.com/shmilylty/OneForAll

使用方法

python3 oneforall.py –target example.com run

二、搜索语法

fofa语法

title=”beijing” //从标题中搜索“beijing”

body=”网络空间测绘” //从html正文中搜索“网络空间测绘”

domain=”qq.com” //搜索根域名带有qq.com的网站

host=”.gov.cn” //从url中搜索”.gov.cn”

port=”6379” //查找对应“6379”端口的资产

ip=”1.1.1.1/24” //查询IP为“1.1.1.1”的C网段资产

domain=”qq.com” && port=”22” //通过&&符号组合多个条件

zoomeye语法

+来连接

搜索引擎语法

google镜像站 https://fsou.cc

搜索引擎包括google/baidu/bing等

site:xxx.com //搜索xxx.com域名(包含子域名)的页面

inurl:login //搜索url中包含login的页面

intitle:login //搜索标题带有login的页面

intext:login //搜索网页内容中带有login的页面

filetype:doc //搜索后缀为doc的文件

减号-的用法:排除特定内容

双引号“”的用法:使搜索关键词不被拆分

https://www.exploit-db.com/google-hacking-database

三、端口扫描,抓包分析

nmap端口扫描收集信息

端口:

“端口”是英文port的意译,可以认为是设备与外界通讯交流的出口。端口可分为虚拟端口和物理端口,其中虚拟端口指计算机内部或交换机路由器内的端口,不可见。例如计算机中的80端口、21端口、23端口等。物理端口又称为接口,是可见端口,计算机背板的RJ45网口,交换机路由器集线器等RJ45端口。电话使用RJ11插口也属于物理端口的范畴。

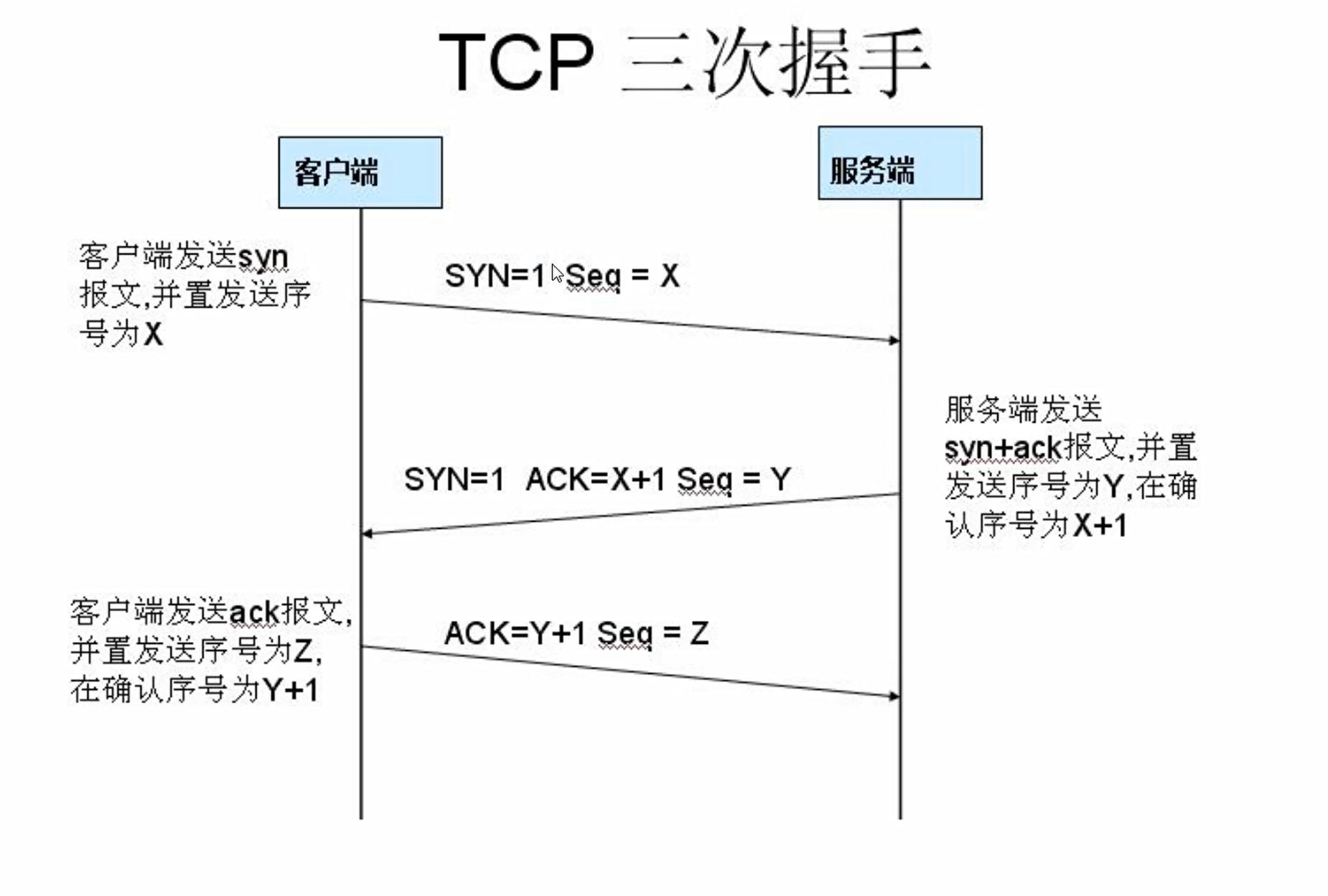

TCP三次握手

nmap 官网https://nmap.org/

常用参数

-sS/-ST #tcp半连接/tcp全连接方式扫描

-p #指定端口,支持多种写法,如-p22; -p22,80,443;-p1-65535;

-sV #显示端口对应服务详细版本信息

-iL #扫描多个ip或者多个网段时,可写入到文本文件里,按行分隔,通过-iL指定文件

-sC #调用默认脚本扫描

–host-timeout #设置每台主机扫描最大超时时间,避免大范围扫描时单台主机耗费时间

单位为秒,即–host-timeout 30表示每台主机最多扫描30秒

-oN/-oX #输出普通文本格式/输出XML格式

nmap -O ip #识别操作系统,需要root权限

详细端口扫描

nmap -p- 192.168.92.135

nmap -sT -sV -O -p80,7744 192.168.92.135

漏洞脚本扫描,目标主机或网段扫描是否存在常见的漏洞

nmap –script=vuln -p80,7744 192.168.92.135

nmap集成了许多扫描脚本

在/usr/share/nmap/scripts目录下

看到带有暴力破解字样的脚本:mysql-brute.nse

测试一下:

nmap -p 3306 –script=mysql-brute.nse 127.0.0.1

app抓包收集信息

burp + mumu

在同一个wlan下设置代理 burp抓包

- Title: 信息收集-在线站点

- Author: Xiaoxiao

- Created at : 2024-11-27 10:55:14

- Updated at : 2024-12-07 07:30:36

- Link: https://blog.xh8.shop/2024/11/27/信息收集-在线站点/

- License: This work is licensed under CC BY-NC-SA 4.0.